OAuth2を使用した Office 365受信メール構成

Microsoft Graph の OAuth2を使用して、受信メール用に Microsoft Office 365を使用できます。Office 365で Microsoft Graph 用のアプリ登録を作成し、メールボックスへのアクセスを制限した後、Service Desk メールボックスを構成する必要があります。

IMAP4を使用したメールボックスの構成方法の詳細については、「マッピングごとのメールボックスの構成」をご参照ください。

最初のステージは、Azure で Ivanti Service Desk Inbound のアプリ登録を作成することです。

アプリ登録を作成するには:

- 管理者として https://portal.office.com にログインし、[管理者] ショートカットを開きます。

- Microsoft 365管理センターで、お使いの Office 365テナントに関連付けられている Azure Active Directory アカウントを開きます。

- シングル テナント アプリケーションを新規登録します。

ここで、API のアクセス許可をいくつか変更する必要があります。 - [委任されたユーザの読み取り] 権限を削除します。

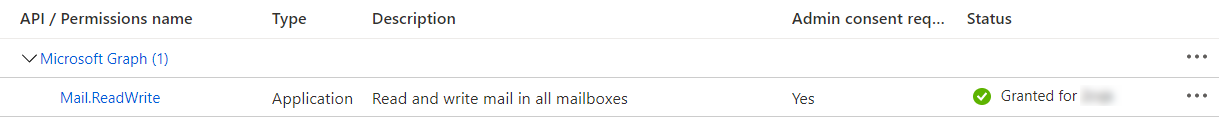

- 重要: メール読み取り/書き込みのアプリケーション権限 (Microsoft Graph 用) を追加し、これに管理者の同意を付与します。

これにより、Microsoft Graph API を使用して Office 365テナント内のすべてのメールボックスにある電子メールの読み取りと書き込みを行う権限が、(管理者の同意がある場合は) このアプリケーションに与えられます。次のステージで、これを制限します。

Ivanti Service Desk Inbound アプリの登録が完了しましたので、メールボックスへのアクセスを制限して、Azure アプリが1つのメールボックスだけにアクセスできるようにする必要があります。

詳細については、Microsoft ドキュメント サイトの「アプリケーションのアクセス許可を Exchange Online の特定のメールボックスに制限する」をご参照ください (新しいタブに開きます)。

メールボックスへのアクセスを制限するには:

- 管理者として https://portal.office.com にログインします。

- メールが有効なセキュリティ グループを新規作成します。

- このグループにメンバーを追加します。

これが、Service Desk の受信メールボックスに対応する単一ユーザです。

次の手順は、このグループを Azure のアプリ登録にリンクすることです。これは、PowerShell を使用して Exchange Online に接続し、New-ApplicationAccessPolicy コマンドを呼び出すことによって行います。 - Exchange Online PowerShell モジュールをインストールします。

Microsoft ドキュメント サイトの「Exchange Online PowerShell に接続する」をご参照ください (新しいタブに開きます)。 - MFA を使用して Exchange Online PowerShell に接続します。

- グループが Azure アプリにリンクされるように ApplicationAccessPolicy を構成します。

Microsoft ドキュメント サイトの「アプリケーションのアクセス許可を Exchange Online の特定のメールボックスに制限する」(新しいタブに開きます) に記載されている PowerShell コマンド New-ApplicationAccessPolicy を使用する場合、パラメータ AppId は、お使いの Azure アプリケーション ID (クライアント ID とも呼ばれます) であり、パラメータ PolicyScopeGroupId は、作成した「メールが有効なセキュリティ グループ」のグループ メール アドレスです。 - アプリがアクセスできるべきユーザ、アクセスできてはならないユーザを使用して、構成をテストします。

たとえば、上記の Microsoft ドキュメントを使用している場合は、Test-ApplicationAccessPolicy を使用できます。 - ログオフします。

構成が完了するまで30分ほど待ちます。それまでは、アプリを使用した Microsoft Graph への API 呼び出しでは、すべてのユーザのメールボックスにアクセスできます。

Office 365で Microsoft Graph のアプリ登録を作成し、メールボックスへのアクセスを制限した後、受信メール用に Office 365を使用するように Service Desk メールボックスを構成できます。

受信メール用に Office 365を使用するように Service Desk メールボックスを構成するには:

- 構成センターを使用して、[メール マネージャ - 受信サービス] を停止します。

- [メール] コンポーネントの [電子メールの設定] ツリーで、[受信電子メール] フォルダを展開し、[メール ボックス] フォルダを選択します。

- [処理] リストで、[新しいメール ボックス] をクリックします。

[メール ボックス] ウィンドウが表示されます。 - [プロバイダ] リストで [Microsoft Graph (OAuth2)] を選択します。

ダイアログが更新されます。 - [タイトル] を入力し、[マッピング] を選択します。

- [ログイン詳細情報] の [ユーザ名] に、お使いの Office 365メールボックスの [ユーザ プリンシパル名] を設定します。

これは電子メール アドレスのような形式です。 - Azure のアプリ登録で、[証明書とシークレット] ショートカットを使用してシークレットを作成し、これを、Service Desk のメールボックス設定にある [OAuth2の詳細] の下の [シークレット] フィールドで使用します。

- メールボックス設定にある [OAuth2の詳細] の下の [クライアント Id] と [テナント Id] については、Azure のアプリ登録の [概要] ショートカットにあるアプリケーション (クライアント) ID とディレクトリ (テナント) ID を使用します。

- ツールバーの

をクリックして、認証が正常に行われ、Office 365メールボックスにアクセスできることを確認します。

をクリックして、認証が正常に行われ、Office 365メールボックスにアクセスできることを確認します。 - この新しいメールボックスを保存します。

- [メール マネージャ - 受信サービス] を開始します。

メールボックスが正しく制限されたことをテストするには、受信サービスを停止し、Service Desk のメールボックス設定にある [ユーザ名] を、メール セキュリティ グループに属していないユーザの名前に変更してから、 をクリックします。

をクリックします。

認証は成功するが、受信ボックスへのアクセスは失敗するはずです。

忘れずに、このユーザを、メール セキュリティ グループのメンバーであるユーザに戻した後、受信サービスを開始してください。